100个安全运维知识,懂一半绝对高手!

2025-06-08 11:57:58

114

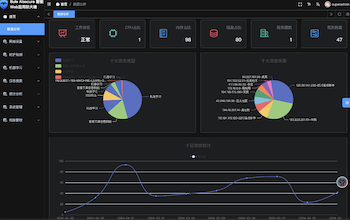

云原生技术普及的今天,安全运维已成为企业抵御网络攻击、保障业务连续性的核心能力。本文基于行业标准、实战经验及前沿技术动态,系统梳理出100个安全运维必备知识点,涵盖基础防护、云安全、应急响应、合规管理等领域。若能掌握其中半数,你已具备一线企业安全架构师的核心能力。

一、基础安全体系(20项)

-

1. 最小权限原则:所有账号、服务仅授予必要权限,避免权限泛化。 -

2. 日志全生命周期管理:采集、存储、分析一体化,结合SIEM系统实时监控。 -

3. 漏洞闭环管理:扫描→分级→修复→验证,高危漏洞24小时内修复。 -

4. 密码策略:长度≥12位,混合大小写、数字及符号,禁用弱口令和重复密码。 -

5. 多因素认证(MFA):强制开启,优先使用硬件令牌或生物识别。 -

6. 防火墙规则优化:默认拒绝所有入站流量,仅开放必要端口和服务。 -

7. 补丁自动化:通过Ansible、SaltStack等工具实现批量补丁分发。 -

8. 系统基线加固:禁用默认账户、关闭非必要服务,参考CIS Benchmark。 -

9. 网络分段:划分VLAN,隔离生产环境与测试环境。 -

10. 入侵检测系统(IDS):部署Snort、Suricata实时监测异常流量。 -

11. 数据备份3-2-1原则:3份副本、2种介质、1份离线存储。 -

12. 安全审计:定期审查账号权限、配置变更记录。 -

13. 物理安全:机房门禁、摄像头、温湿度监控全覆盖。 -

14. 终端防护:EDR工具实时监控进程行为,阻断恶意软件。 -

15. DNS安全:启用DNSSEC,防御DNS劫持与缓存投毒。 -

16. 邮件安全:SPF、DKIM、DMARC三件套防钓鱼与伪造。 -

17. SSH加固:禁用root登录,使用密钥认证,修改默认端口。 -

18. 安全培训:每季度开展钓鱼邮件模拟演练。 -

19. 零信任架构:基于身份的动态访问控制,替代传统边界防护。 -

20. 蜜罐技术:部署伪装系统诱捕攻击者,分析攻击手法。

二、云与容器安全(20项)

21. 云资源合规基线:遵循CIS云安全标准,禁用0.0.0.0/0规则。 22. IAM策略:基于角色的访问控制(RBAC),定期轮换临时凭证。 23. 容器镜像扫描:集成Trivy、Clair到CI/CD流水线。 24. Kubernetes加固:启用Pod安全策略(PSP)、NetworkPolicy。 25. 云存储加密:启用服务端加密(SSE-S3/AES-256)。 26. 云日志审计:集中管理CloudTrail、操作日志,关联分析异常行为。 27. Serverless安全:限制函数执行时间,监控冷启动攻击。 28. API网关防护:速率限制、JWT令牌校验、请求签名。 29. 密钥管理服务(KMS):避免硬编码密钥,动态生成临时凭证。 30. 云原生WAF:防御SQL注入、XSS、API滥用攻击。 31. 容器运行时安全:监控异常进程、文件系统挂载。 32. 云漏洞扫描:定期扫描ECS、RDS、OSS等资源。 33. 跨云安全策略:统一管理多云环境权限与合规基线。 34. 无服务器函数隔离:限制内存与CPU使用,防止资源耗尽攻击。 35. 云防火墙:基于标签的流量过滤,阻断恶意IP。 36. 容器注册表安全:私有Registry启用扫描与签名验证。 37. 云负载均衡防护:屏蔽非常规协议与端口扫描。 38. 数据泄露防护(DLP):监控敏感数据(如信用卡号)外传。 39. 云资产清单:自动发现并分类所有云资源。 40. 服务网格安全:Istio双向TLS加密,限流熔断。

三、应用与数据安全(20项)

41. OWASP Top 10防护:重点防御注入、失效身份验证等风险。 42. XSS防御:输入过滤、输出编码,CSP内容安全策略。 43. CSRF防护:Token校验、SameSite Cookie属性。 44. SQL注入防御:预编译语句、ORM框架、WAF规则。 45. API安全:OAuth 2.0鉴权、速率限制、请求签名。 46. 数据脱敏:生产环境屏蔽敏感字段(如手机号)。 47. SSL/TLS配置:强制TLS 1.3,禁用弱密码套件。 48. 文件上传防护:限制文件类型、扫描恶意内容。 49. 会话管理:设置短超时时间,JWT令牌加密存储。 50. 业务逻辑漏洞:验证支付、订单修改等关键流程。 51. 第三方组件扫描:通过Snyk检测依赖库漏洞。 52. GDPR合规:数据匿名化、跨境传输加密。 53. 数据库审计:记录所有SQL操作,关联用户行为。 54. 备份加密:AES-256加密离线备份数据。 55. 数据完整性校验:使用SHA-256哈希验证关键文件。 56. 日志脱敏:隐藏日志中的敏感信息(如密码)。 57. API限速:防止DDoS与撞库攻击。 58. Webshell检测:监控异常文件创建与执行行为。 59. 反序列化防护:验证输入数据,禁用危险类加载。 60. 业务连续性计划(BCP):制定RTO/RPO目标,定期演练。

四、网络与协议安全(20项)

61. 网络流量基线:建立正常流量模型,检测异常峰值。 62. VPN加固:IPSec/IKEv2协议,禁用PPTP。 63. DNS防护:启用DoH/DoT加密查询。 64. BGP安全:配置RPKI防止路由劫持。 65. NAC网络准入:基于设备指纹控制接入权限。 66. SD-WAN安全:加密跨地域流量,集中策略管理。 67. 无线网络防护:WPA3加密,隐藏SSID广播。 68. IPv6安全:禁用ICMPv6冗余功能,过滤非法地址。 69. 网络协议分析:使用Wireshark捕获并解析可疑流量。 70. 零信任网络(ZTNA):基于身份的动态访问控制913。 71. DDoS防御:部署流量清洗中心,启用SYN Cookie。 72. NTP安全:限制NTP服务器访问,防止时间篡改。 73. MAC地址绑定:防止ARP欺骗攻击。 74. 网络拓扑隐藏:禁用ICMP响应与TTL泄露。 75. QUIC协议优化:平衡性能与安全,监控加密握手。 76. 物联网协议防护:MQTT/CoAP强制双向认证。 77. 负载均衡安全:屏蔽非常规HTTP方法(如PUT/DELETE)。 78. 网络分段微隔离:基于业务逻辑划分安全域。 79. TOR流量识别:阻断匿名网络访问敏感资源。 80. 网络设备固件升级:定期更新路由器、交换机系统。

五、合规与组织管理(20项)

81. 等保2.0合规:三级系统部署堡垒机、数据库审计。 82. ISO 27001认证:建立ISMS信息安全管理体系。 83. PCID DSS合规:加密存储持卡人数据,定期渗透测试。 84. SOX审计:确保财务系统访问日志完整可追溯。 85. 安全运营中心(SOC):7×24小时监控与响应。 86. 风险评估模型:使用FAIR、NIST框架量化风险。 87. 供应商安全管理:审查第三方服务商的安全资质。 88. 事件响应计划(IRP):明确RACI矩阵与SOP流。 89. 灾难恢复演练:每年至少一次全链路演练。 90. 安全文化建设:定期举办CTF竞赛与红蓝对抗。 91. 知识库管理:沉淀故障案例与解决方案。 92. 法律合规:遵守《网络安全法》《数据安全法》。 93. 隐私保护设计(PbD):在产品设计阶段嵌入隐私保护。 94. 供应链安全:验证开源组件许可证与漏洞状态。 95. 安全绩效考核:将漏洞修复率纳入团队KPI。 96. 跨部门协作:建立DevSecOps流程,左移安全防护。 97. 安全预算规划:按风险优先级分配防护资源。 98. 外部漏洞报告:设立SRC(安全响应中心)接收白帽提交。 99. 安全意识培训:覆盖全员,包括高管与外包人员。 100. 持续改进机制:通过PDCA循环优化安全体系。